介紹:

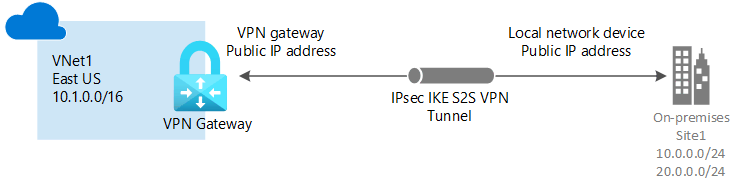

本文介紹如何使用 MikroTik 路由器在 Azure 和本地位置之間設置 IPSec 站點到站點 VPN。首先,我們使用 Azure 資源管理器門戶 (https://portal.azure.com) 設置站點到站點 VPN,而原始文章使用的是經典 Azure 門戶。其次,本文中的 VPN 網關是基於路由的,它將利用 IKE 版本 2 (IKEv2),而第一篇文章中的基於策略的網關則利用了 IKE 版本 1 (IKEv1)。如果您對 IPSec 參數的術語,特別是 IKEv2 不熟悉,可以參考以下文檔:About VPN devices and IPsec/IKE parameters for Site-to-Site VPN Gateway connections。

規劃:

步驟:

Azure端

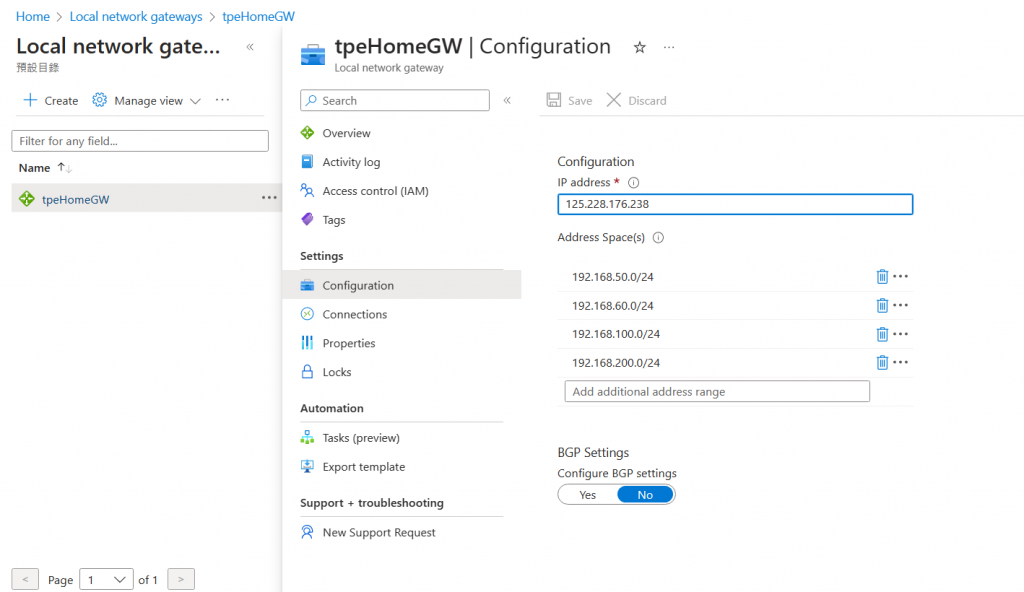

1.新增Local Network Gateway,在Settings中的Configuration進行一些調整,首先IP Address輸入你家裡對外的IP位置,以及家裡路由器所分配的網段,我們家有四個所以我下圖是新增四筆。

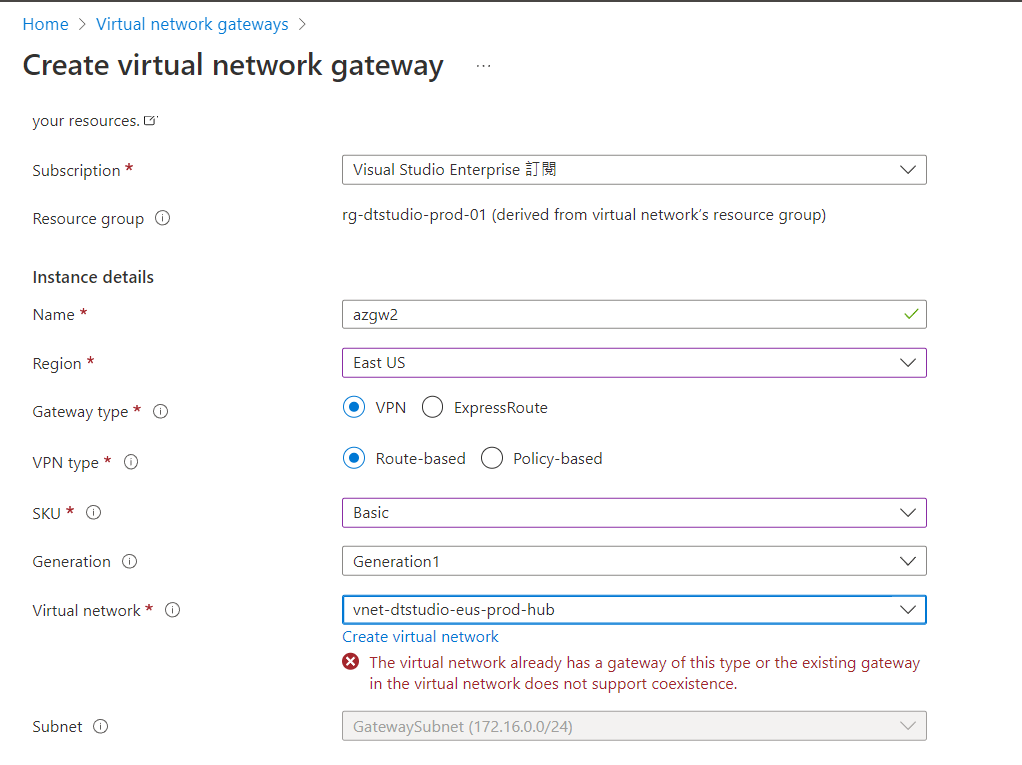

2.新增Virtual Network Gateway,在這一步環節的重點在於Region務必選擇與你Azure Virtual Network相同的地區,然後Gateway type選擇VPN,VPN type選擇 route-based,由於只是實驗性質,這個教學是採用Basic SKU,比較省錢啦! 另外就是Virtual network請選擇你主要連接的虛擬網路(我是hub-spoke架構,因此我是選擇hub 的virtual network),然後我有點偷懶,所以截圖上面的錯誤請忽略。

3.建立Public IP Address,這部分主要是建立Azure上對外的IP位置,可以提供地端網路能與雲端的virtual network gateway進行交互連線,請按圖施工。

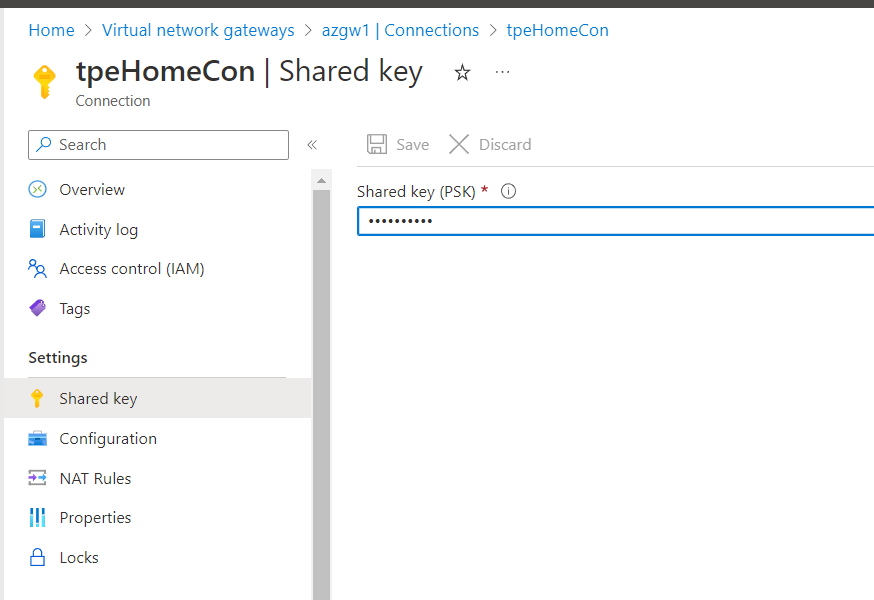

4.在Virtual network gateway 中建立connection,並且先自己輸入一段Shared key(務必抄下來,等等在RouterOS設定的環節還會再碰到一次面)

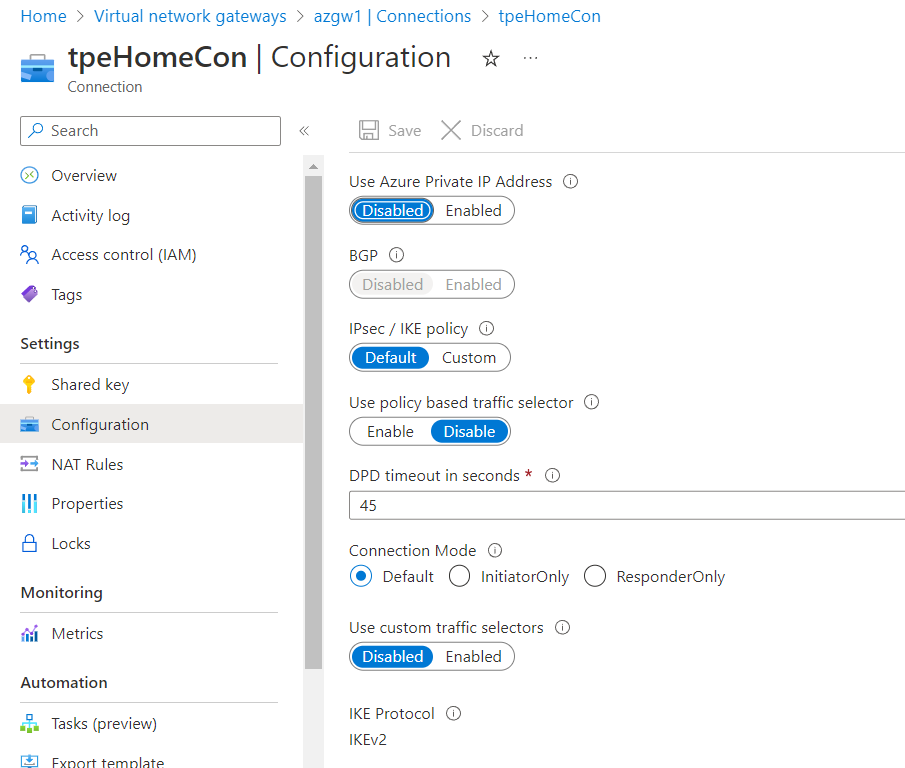

5. Connection的Configuration這個部分由於Basic SKU支援的加密演算法不能夠自己選擇,因此照下圖點選就好。

RouterOS端

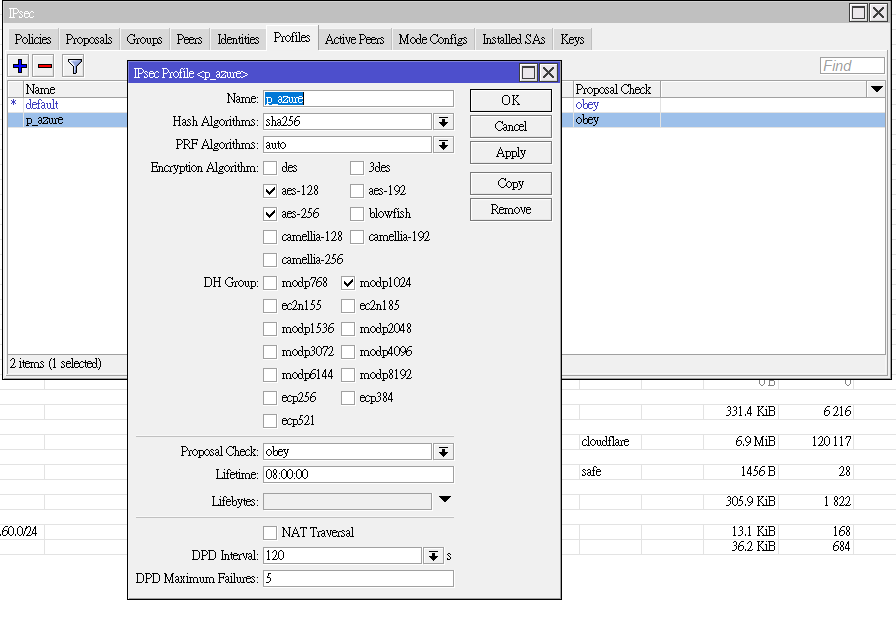

在 Mikrotik 路由器上,現在是設置 IPSEC 隧道的時候了。我將在 Winbox 中展示,但也可以使用命令行。您的路由器應該已經有一個名為“default”的默認 IPSEC 配置文件。如果沒有,請使用以下資訊添加一個p_azure。算法必須匹配,因為 Azure IPSEC Gateway僅支持特定演算法。如果已勾選“NAT Traversal”,請取消勾選。”

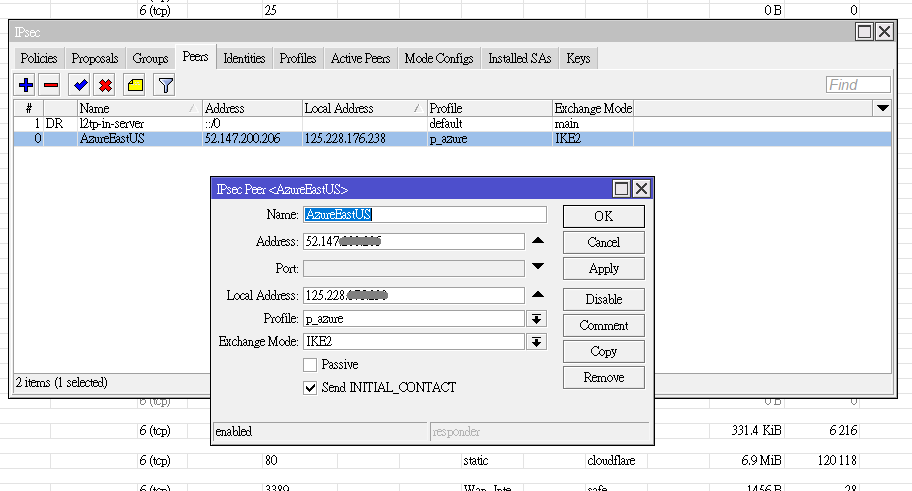

接下來配置Peer,這是隧道兩側的Public IP 資訊。選擇“Peears”分頁,然後點擊“+”按鈕添加Peer,請輸入方便你記憶的Name和 Azure那一端的對外IP位置以及您的本地路由器對外 IP 在“Local Address”中,並選擇 IKE2 交換模式。

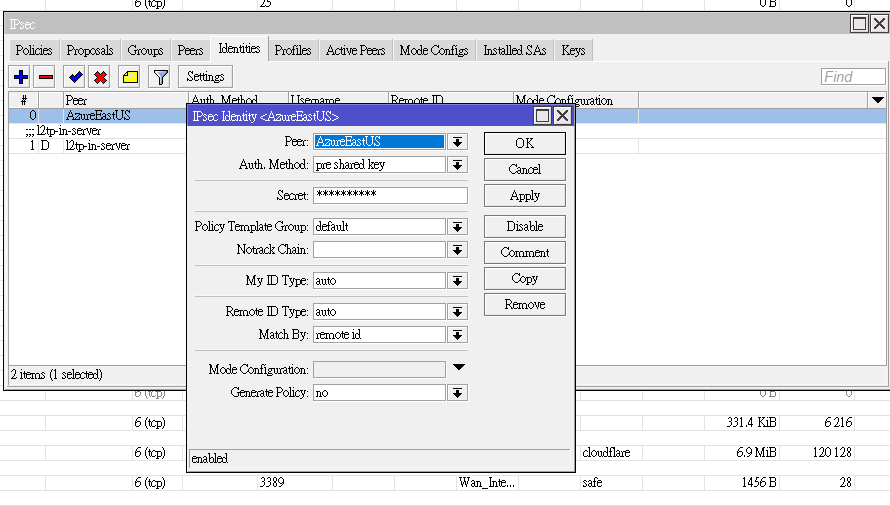

在Secret欄位中輸入你在Azure連接設置中所使用的相同金鑰,新增一個新的IPSec Identity。

Mikrotik上的IPSEC Proposal為第2階段或IPSec策略。身份驗證和加密演算法需要符合Azure支援的內容。對於“PFS Group”,請選擇“無”,其餘請按照下圖點選。

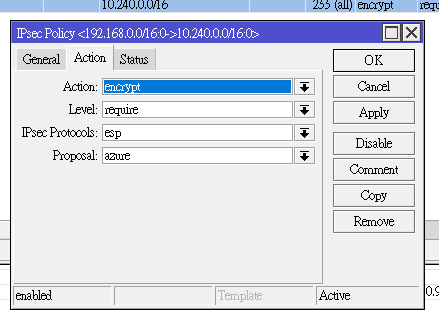

輸入名稱,選擇“Tunnel”,並輸入雙方網路的本地網段。我家是192.168.0.0/16網絡,Azure閘道子網可以在虛擬網路子網頁面中找到。它是10.240.0.0/16。

IPSec Policy

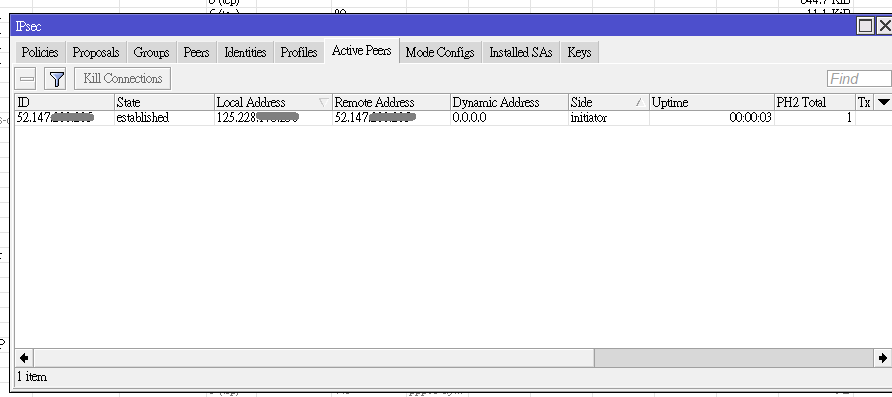

如果所有設置都匹配,您應該在“Active Peers”選項卡中看到連接。如果沒有連接並且您對任一側進行更改,則可以“Kill Connections”以“重新啟動”連接。通常IKE Phase 1/IKE Policy會通過,但Proposal/Phase 2不會,更新設置並“Kill Connections”以再次嘗試連接。